Il developer ChendoChap ha rielaborato l’ultimo Kernel Exploit della PlayStation 4 rendendolo compatibile con tutti i firmware disponibili e compresi tra la versione 5.05 e 6.72.

Il progetto include una implementazione completa dell’exploit del kernel “ipv6 uaf” che consente di eseguire codice arbitrario come kernel, questo ci permette di eseguire il jailbreak e modifiche a livello di kernel al sistema. Il launcher per i payload viene eseguito normalmente utilizzando la porta 9020.

ChendoChap released a PS4 exploit implementation of ipv6 for firmwares 5.05 – 6.72, recommend checking it out 😀 might be more stable than current implementations where it's hand-written ROP. https://t.co/VvYeeZoG3O

— Specter (@SpecterDev) August 2, 2020

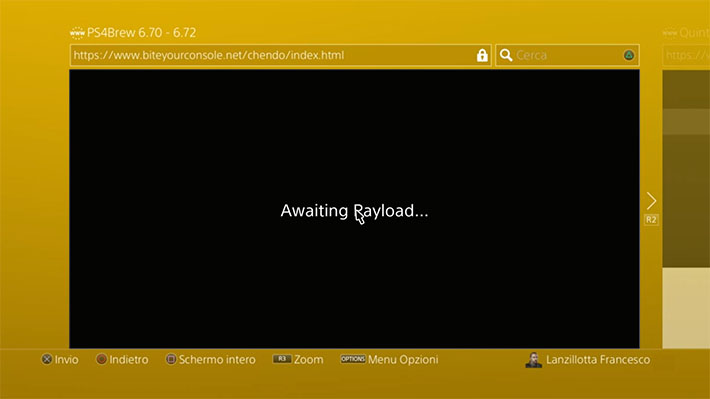

Il developer Specter su twitter consiglia di provarlo in quanto potrebbe essere più stabile delle attuali implementazioni, noi abbiamo caricato l’exploit sul server, non dovrete fare altro che copiare questo collegamento nel browser della PlayStation 4: https://www.biteyourconsole.net/chendo/index.html.

Patch incluse

Le seguenti patch sono applicate al kernel:

- Consente RWX (read-write-execute) mappatura memoria (mmap / mprotect).

- Istruzioni Syscall consentite ovunque.

- Risoluzione dinamica (

sys_dynlib_dlsym) consentita da qualsiasi processo. - Chiamata di sistema personalizzata #11 (

kexec()) per eseguire codice arbitrario in modalità kernel. - Consenti agli utenti non privilegiati di chiamare

setuid(0)correttamente. Funziona come controllo dello stato, funge anche da escalation di privilegi.

Note

- La pagina si bloccherà in caso di exploit del kernel riuscito, questo è normale.

- Ci sono alcune gare coinvolte in questo exploit, perdere una di esse e tentare di nuovo l’exploit potrebbe non arrestare immediatamente il sistema ma la stabilità subirà un colpo.

Lista degli exploit

- Su firmware 5.05: https://github.com/ChendoChap/ps4-ipv6-uaf/tree/3e3e7eeeaceda0cdc2e905e8ec833e218b3ea876

- Su firmware 5.50: https://github.com/ChendoChap/ps4-ipv6-uaf/tree/770af679232dc77c261efee8cfe00d7bdc2354a0

- Su firmware 5.53: https://github.com/ChendoChap/ps4-ipv6-uaf/tree/74ed6f6723202a92a99af2019fdcd506ae60c0c7

- Su firmware 5.55~5.56: https://github.com/ChendoChap/ps4-ipv6-uaf/tree/14742d731756d7d4cf558c148135c5b2c692965b

- Su firmware 6.00-6.02: https://github.com/ChendoChap/ps4-ipv6-uaf/tree/b4ee75bec364c8c9da5ce636f9eb6ab43cc401d8

- Su firmware 6.20: https://github.com/ChendoChap/ps4-ipv6-uaf/tree/14742d731756d7d4cf558c148135c5b2c692965b

- Su firmware 6.50-6.51: https://github.com/ChendoChap/ps4-ipv6-uaf/tree/9c39a44309676a863dc0a397f524500cba35b188

- Su firmware 6.70-6.72: https://github.com/ChendoChap/ps4-ipv6-uaf/tree/c798f1b0beed9cb632ea9047c857145478a448e5

- Su firmware 7.00-7.02: Kernel exploit possibile ma lamenta ancora la mancanza di un exploit nel webkit.

Fonte: twitter.com

![[Scena PS3] Rilasciato webMAN Mod v1.47.47g](https://www.biteyourconsole.net/wp-content/uploads/webMANMod1-238x178.webp)

![[Scena Switch] Rilasciato Status Monitor Overlay v1.1.6](https://www.biteyourconsole.net/wp-content/uploads/StatusMonitorOverlay-1-238x178.webp)

![[Scena Switch] Rilasciato SaltyNX v1.0.3](https://www.biteyourconsole.net/wp-content/uploads/SaltyNX-238x178.webp)

![[Scena PS3] Rilasciato webMAN Mod v1.47.47g](https://www.biteyourconsole.net/wp-content/uploads/webMANMod1-100x75.webp)

![[Scena Switch] Rilasciato Status Monitor Overlay v1.1.6](https://www.biteyourconsole.net/wp-content/uploads/StatusMonitorOverlay-1-100x75.webp)

![[Scena Switch] Rilasciato SaltyNX v1.0.3](https://www.biteyourconsole.net/wp-content/uploads/SaltyNX-100x75.webp)

![Ubisoft compie 30 anni e questo mese ci regala Far Cry 3 Blood Dragon [Promemoria: Disponibile ora]](https://www.biteyourconsole.net/wp-content/uploads/FarCry3Bloodragon1.jpg)

![[Scena PS Vita] Rilasciato FF4AY-Vita v0.8](https://www.biteyourconsole.net/wp-content/uploads/FinalFantasy4-100x75.webp)

presto apriranno tutto completamente come hanno fatto con la 3 vendita alle stelle prima dell’uscita imminente della 5 grande sony