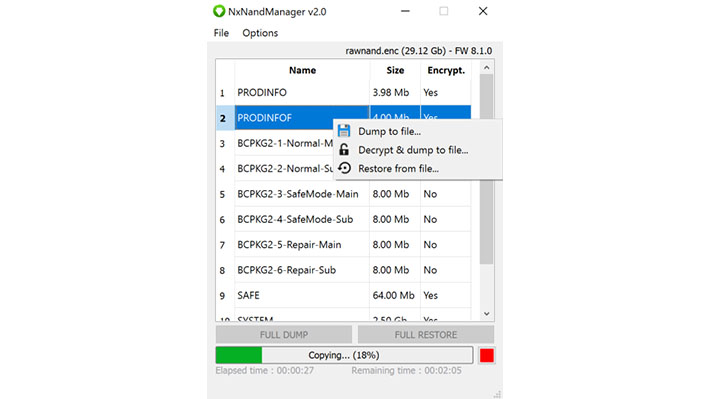

NxNandManager è una semplice applicazione a riga di comando (e una GUI) per PC Windows, il cui scopo principale è copiare il contenuto della console Nintendo Switch (NAND completa o partizione specifica) da/a un file o un’unità fisica.

Lo strumento supporta la EmuNAND/EmuMMC, anche se solo la variante della partizione (che viene comunque consigliata). Questo può essere ridotto o ingrandito anche oltre i 26 GB, come ad esempio per la partizione USER.

L’applicazione visualizza anche l’ID del dispositivo, l’indirizzo MAC e lo spazio FAT32 disponibile per le partizioni SYSTEM e USER se esiste un set di chiavi valido.

Questo nuovo aggiornamento apporta alcune correzioni e blocca il dispositivo durante la lettura e scrittura prima di eseguire il backup o il ripristino.

Caratteristiche

- Backup e ripristino Full NAND (BOOT0, BOOT1, RAWNAND).

- Copia da/a partizione specifica (RAWNAND).

- Decodifica e crittografia della NAND utilizzando le chiavi BIS.

- Opzione per cancellare tutti gli ID e i certificati univoci della console (a.k.a in incognito).

- Visualizza informazioni utili sul file e unità NAND (versione del firmware, driver exFat, S/N, ecc..).

- Abilita/Disabilita RCM automatico (BOOT0).

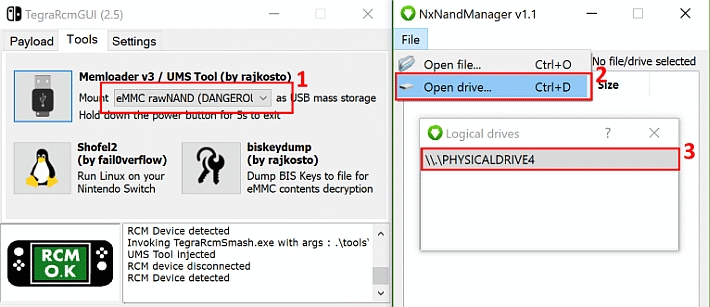

Come montare e aprire la NAND su Nintendo Switch

- Utilizzare l’applicazione memloader v3 per montare la eMMC sul computer (TegraRcmGUI fornisce un modo semplice per farlo).

- Eseguire NxNandManager (CLI: Aggiungere l’argomento

--listper elencare tutte le unità fisiche disponibili, GUI: File > Open drive). - Seleziona l’unità montata. Ora è possibile eseguire le operazioni di backup/ripristino.

NxNandManager.exe [--list] [--info] -i inputFilename|\\.\PhysicalDriveX [-o outputFilename|\\.\PhysicalDriveX] [-part=nxPartitionName] [lFlags]

| Argomento | Descrizione | Esempio |

| --gui | Avvia l'interfaccia utente grafica (opzionale) | --gui |

| --info | Visualizza informazioni dettagliate sui flussi di input (-i) e output (-o) | --info -i rawnand.bin |

| --list | Elenca le unità fisiche compatibili | --list |

| --enable_autoRCM | Abilita l'auto-RCM per la partizione BOOT0 indicata con -i param | --enable_autoRCM -i BOOT0--enable_autoRCM -i "C:\some dir\BOOT0"--enable_autoRCM -i \\.\PhysicalDrive3 |

| --disable_autoRCM | Disabilita l'auto-RCM per la partizione BOOT0 indicata con -i param | --disable_autoRCM -i BOOT0--disable_autoRCM -i "C:\some dir\BOOT0"--disable_autoRCM -i \\.\PhysicalDrive3 |

| -i | Percorso per inserire il file o l'unità fisica | -i rawnand.bin-i "C:\some dir\rawnand.bin"-i \\.\PhysicalDrive3 |

| -o | Percorso per file di output o unità fisica | -o rawnand.bin-o \\.\PhysicalDrive3 |

| -part= | Copia da/a una partizione NAND specifica (opzionale) | -part=PRODINFO-part=BCPKG2-2-Normal-Sub |

| IFlags | Descrizione |

| BYPASS_MD5SUM | Utilizzato per bypassare tutte le verifiche MD5 Dump/Restore è più veloce ma meno sicuro |

| FORCE | Il programma non richiederà mai la conferma dell'utente |

Esempi

Scarica la NAND completa su file

- Da disco fisico (per prima cosa è necessario montare NX eMMC con memloader (tramite TegraRcmGUI per esempio):

.\NxNandManager.exe -i \\.\PhysicalDrive3 -o "C:\Users\Public\NAND dump\rawnand.bin" - Dal file di dump esistente: .

\NxNandManager.exe -i "C:\Users\Public\NAND dump\rawnand.bin" -o D:\rawnand2.bin

Eseguire il dump di partizioni specifiche su file

- Eseguire il dump della partizione SYSTEM dall’unità fisica:

.\NxNandManager.exe -i \\.\PhysicalDrive3 -o "C:\Users\Public\NAND dump\SYSTEM.bin" -part=SYSTEM - Estrarre la partizione PRODINFOF dal file di dump esistente:

.\NxNandManager.exe -i "C:\Users\Public\NAND dump\rawnand.bin" -o D:\PRODINFOF.bin -part=PRODINFOF

Ripristina dump NAND

- Ripristina l’intera memoria NAND grezza sull’unità fisica:

.\NxNandManager.exe -i "C:\Users\Public\NAND dump\rawnand.bin" -o \\.\PhysicalDrive3 - Ripristina la memoria NAND raw splittata in unità fisica:

.\NxNandManager.exe -i "C:\Users\Public\NAND dump\full00.bin" -o \\.\PhysicalDrive3 - Ripristina la partizione specifica sull’unità fisica: .

\NxNandManager.exe -i "C:\Users\Public\NAND dump\rawnand.bin" -o \\.\PhysicalDrive3 -part=PRODINFOoppure.\NxNandManager.exe -i "C:\Users\Public\NAND dump\PRODINFO" -o \\.\PhysicalDrive3 -part=PRODINFO

Copia la partizione da file a file rawNand

- Copia la partizione specifica dal file rawNand:

.\NxNandManager.exe -i "C:\Users\Public\NAND dump\rawnand.bin" -o "C:\Users\Public\NAND dump\rawnand2.bin" -part=BCPKG2-1-Normal-Main - Copia la partizione specifica dal file di partizione:

.\NxNandManager.exe -i "C:\Users\Public\NAND dump\BCPKG2-1-Normal-Main" -o "C:\Users\Public\NAND dump\rawnand2.bin" -part=BCPKG2-1-Normal-Main

Utilizzo CLI

Utilizzare l’argomento -d per decrittografare, -e per crittografare.

Le chiavi possono essere fornite dall’argomento -keyset al nome file keyset. Il programma può analizzare i file keyset creati con biskeydump o lockpick:

BIS Key 0 (crypt): <16-byte hex key>

BIS Key 0 (tweak): <16-byte hex key>

...

o

bis_key_00 = <32-byte hex key>

bis_key_01 = <32-byte hex key>

...

Esempi

Decifrare la rawnand completa:

NxNandManager.exe -i rawnand.bin -o rawnand.dec -d -keyset keys.dat

Decifrare il file a partizione singola:

NxNandManager.exe -i PRODINFO -o PRODINFO.dec -d -keyset keys.dat

Crittografa file a partizione singola:

NxNandManager.exe -i PRODINFO.dec -o PRODINFO.enc -e -keyset keys.dat

Decifrare e ripristinare un singolo file di partizione sull’unità fisica:

NxNandManager.exe -i PRODINFO.dec -o \\.\PhysicalDrive3 -part=PRODINFO -e -keyset keys.dat

Crittografa e ripristina la rawnand completa:

NxNandManager.exe -i rawnand.dec -o \\.\PhysicalDrive3 -e -keyset keys.dat

GUI

La GUI è stata aggiornata per supportare le operazioni di crittografia. Le chiavi possono essere aggiunte tramite la voce “Configure keyset” nel menu “Options”.

Incognito

Implementata opzione “incognito”. Come fa l’incognito di blawar, cancellerà tutti gli ID e i certificati univoci della console da CAL0. Può essere utile poiché Atmosphere impedisce la scrittura su CAL0.

Il programma avrà bisogno delle chiavi BIS per applicare incognito su file/unità crittografati.

Utilizzo della CLI: Per applicare incognito, utilizzare l’argomento --incognito (si applica all’input -i tipo: RAWNAND o PRODINFO). Ad esempio: NxNandManager.exe --incognito -i rawnand.bin -d -keyset keys.dat

GUI: Utilizzare la voce appropriata nel menu “Options”.

Varie

- Quando vengono fornite le chiavi o se il contenuto è già decrittografato, il programma può andare a recuperare ulteriori informazioni (CLI :

--info, GUI : File > Properties).- Versione del firmware e del driver ExFat (basato sui nomi dei file .nca è SYSTEM, esattamente come FVI, o dai report journal/play in SYSTEM).

- Numero di serie (da PRODINFO o journal in SYSTEM)

- Ultimo tempo di avvio (da

SYSTEM/save/8000000000000060, allo stesso modo di FVI).

- La versione del bootloader è ora recuperata da BOOT0.

- Il programma impedisce al sistema di entrare in modalità sospensione quando è in corso la copia.

Changelog

- GUI: Corretto un bug che impediva di trovare GPT di backup per RAWNAND come unità memloader (#10).

- GUI: Corretto un bug che impediva il riconoscimento delle partizioni BCPKG2 (#8).

- Il volume di input ora è bloccato prima di eseguire il dump/ripristino, questo serve per impedire a qualsiasi altro processo di scrivere sul volume durante il funzionamento.

- Correzioni varie.

Crediti

- MCMrARM per switch_decrypt

- blawar per incognito

- shchmue per FVI

Download: NxNandManager v3.0.2 (64 bit)

Download: NxNandManager v3.0.2 (32 bit – solo CLI)

Download: Source code NxNandManager v3.0.2

Fonte: gbatemp.net

![[Scena DS/2DS/3DS] Rilasciato TWiLight Menu++ v27.11.1](https://www.biteyourconsole.net/wp-content/uploads/TwiLight.jpg)